La cybersécurité adore parler de firewalls, de MFA ou de Zero Trust. Pourtant, la vulnérabilité la plus prédictible n’est ni technique ni logicielle. Elle est humaine : ton besoin d’être perçu comme fiable, serviable, efficace, agréable.

Le hacking social repose sur une idée très simple : si je comprends comment tu veux être vu, je peux te manipuler sans que tu t’en rendes compte.

La faille n°1 : le conformisme social

Nous sommes conditionnés à collaborer, à faire confiance, à ne pas “bloquer”. Le pirate exploite ce pli mental.

Il crée une situation où refuser serait socialement inconfortable : “on bloque la prod”, “tout le monde a déjà validé sauf toi”, “c’est urgent pour le directeur”.

On ne cède pas par naïveté, on cède par pression sociale.

La faille n°2 : vouloir être bien vu

Aider, répondre vite, être fiable… Ces qualités sont précieuses en entreprise. Mais ce sont aussi les armes préférées d’un attaquant.

Si la demande ressemble à un collègue, un client ou un manager : tu cliques, tu acceptes, tu valides. Pas par bêtise : par professionnalisme.

La faille n°3 : la motivation comme vecteur d’attaque

Un pirate n’attaque jamais ta vigilance. Il attaque ce à quoi tu tiens : ta réputation, ta rapidité, ton besoin d’avancer, ta motivation à “ne pas bloquer”.

L’urgence fait basculer ton cerveau en mode automatique. Et en mode automatique, tu exécutes sans réfléchir.

La faille n°4 : l’auto-validation — le piège le plus puissant

Le danger n’est pas la demande suspecte. Le danger, c’est la demande normale.

Le cerveau adore confirmer ce qu’il croit déjà. Si l’email correspond à ton cadre mental, tu ne le remets pas en question.

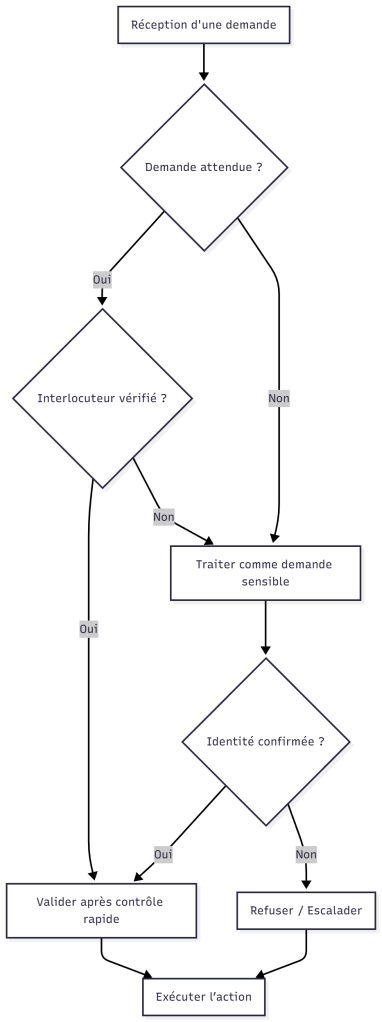

Les pirates construisent volontairement des demandes qui semblent évidentes. C’est pour cela qu’il faut instaurer une routine de vérification systématique, même pour les demandes banales.

Comment se protéger : la vraie solution, ce n’est pas la méfiance…

…c’est l’autorisation de dire non et le droit de remettre en question ce qui paraît normal.

Tant qu’un employé pense qu’il sera mal vu s’il ralentit, vérifie ou escalade, le hacking social continuera.

Les entreprises doivent créer un climat où :

- vérifier n’est pas un frein mais un réflexe

- douter est sain

- ralentir peut être vital

- escalader n’est pas une insubordination

- la sécurité passe avant la rapidité

- et même les demandes “normales” doivent être validées

Au lieu de dire “sois vigilant”, il faut dire :

“Tu as le droit de ralentir. Tu as le droit de dire non. Tu as le droit de vérifier.

Et tu dois remettre en question même ce qui paraît normal.”

Ce passage de la confiance implicite à la validation explicite ferme réellement la porte au hacking social.

Conclusion : ta psychologie est une surface d’attaque

Les cybercriminels ne ciblent pas ton système. Ils ciblent ta manière de penser.

Ton désir d’être utile, rapide, apprécié, efficace, serviable… est exactement ce qui peut te rendre hackable.

Le premier rempart de sécurité n’est pas un outil : c’est ta capacité à dire “stop, je vérifie”.